BYOVD 攻击由新型 Kasseika 勒索软件实施 媒体

Kasseika 勒索病毒利用反病毒驱动程序进行攻击

关键要点

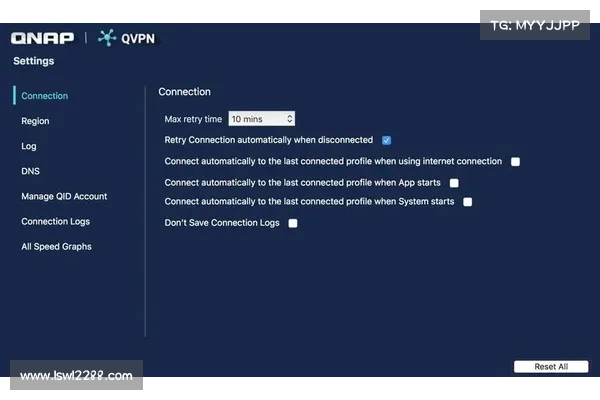

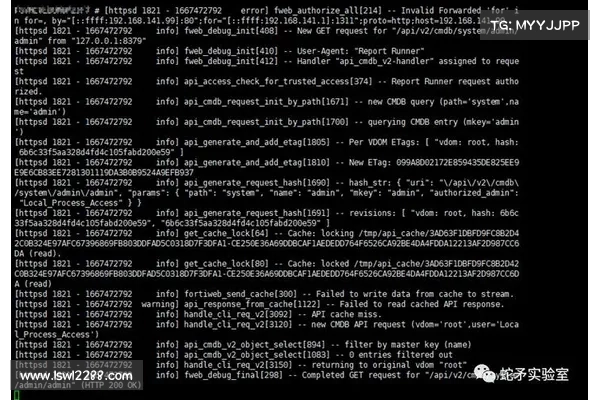

Kasseika 勒索病毒操作采用了新的攻击手法,将目标锁定在反病毒系统上。利用 TG Soft VirtIT Agent System 的 Martini 驱动程序,执行反病毒程序的终止行为。攻击者经由钓鱼邮件窃取目标的帐户凭证,并使用 Windows PsExec 工具执行恶意批处理文件。勒索金额高达 50 比特币或 200 万美元,每天延迟会增加 50 万美元的费用。根据 BleepingComputer 的报导,新出现的 Kasseika 勒索病毒使用 Bring Your Own Vulnerable Driver 攻击技术,针对特定的反病毒系统进行了攻击。根据一份 Trend Micro 的报告,攻击者利用 TG Soft VirtIT Agent System 的 Martini 驱动程序,窃取目标的帐户凭证。

在成功窃取帐号资讯后,攻击者使用 Windows PsExec 工具来执行恶意批处理文件,这会导致 Martiniexe 进程被终止及下载一个不安全的 Martinisys 驱动程序。此操作不仅会禁用反病毒程序,还会促进 Kasseika 勒索病毒的分发。研究发现,Kasseika 的文件加密手法与 BlackMatter 勒索病毒相似,并在加密后会删除系统事件日志,以进一步掩盖恶意活动。

此外,受 Kasseika 影响的组织被勒索高达 50 比特币约 200 万美元的赎金,每延迟一天,则需额外支付 50 万美元的费用。这一事件提醒企业,必须加强对反病毒系统和防护措施的重视,以抵御新的勒索病毒攻击策略。

闪电加速器节点如何保护您的组织:1 定期进行安全审计并更新反病毒程序。2 加强培训,让员工了解钓鱼攻击的危险。3 确保备份重要资料,并定期检查恢复程序的有效性。

若想了解更多资讯,请参考以下相关连结: 新型反病毒终结者 BYOVD 攻击